Ce chapitre vous explique les bases de l'utilisation de PuTTY, pour vous connecter de façon interactive à une machine distante.

2.1. Démarrer une session

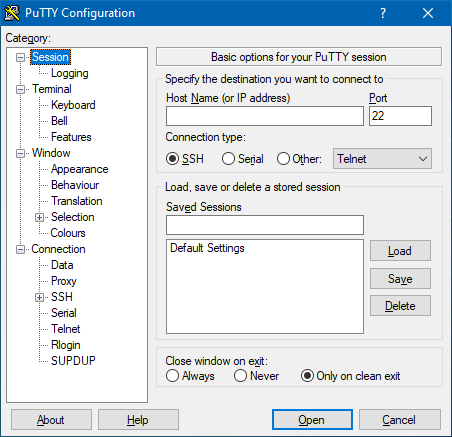

Lorsque vous démarrez PuTTY, vous obtenez la boîte de dialogue ci-dessous :

Cette boîte de dialogue vous permet de contrôler complètement le fonctionnement de PuTTY. Veuillez vous reporter au chapitre 4 pour des informations détaillées sur tout ce que vous pouvez configurer.

En général, vous n'avez pas besoin de changer grand chose à la configuration par défaut. Pour ouvrir une session, la plus basique qui soit, tout ce que vous avez besoin de faire, c'est d'entrer quelques informations très simples.

Dans le champ « Host Name (or IP address) », tapez le nom d'hôte ou l'adresse IP de la machine à laquelle vous voulez vous connecter. Si vous ne savez pas quoi mettre, adressez-vous à la personne qui vous a fourni votre compte utilisateur.

Ensuite, choisissez un protocole d'ouverture de session, parmi les boutons radio « Connection type ». Pour une session interactive, vous devriez choisir SSH, Telnet, Rlogin ou SUPDUP. Si vous voulez connaître les différences entre ces protocoles, et si vous avez besoin de conseils pour savoir lequel utiliser, veuillez vous reporter à la partie 1.2. Le protocole Raw n'est pas utilisé pour les sessions interactives. Il ne sert que pour diagnostiquer d'autres services Internet (cf. partie 3.7). Le protocole Serial, quant à lui, sert à établir une connexion via une ligne série locale, et fonctionne de façon légèrement différente des autres : reportez-vous à la partie 3.6 pour plus d'informations à ce sujet.

Lorsque vous changez de protocole, le nombre figurant dans le champ « Port » change également. C'est normal, parce que les différents services d'ouverture de session sont habituellement fournis par la machine serveur sur des ports réseau différents. La plupart des serveurs utilisent des numéros de ports standards, ce qui fait que vous n'aurez généralement pas besoin de modifier la valeur affichée dans le champ « Port ». Si toutefois la machine à laquelle vous voulez vous connecter utilise des numéros de ports non standards pour les services d'ouverture de session, votre administrateur système doit normalement vous avoir dit lequel utiliser (par exemple, de nombreux MUDs(1) font tourner le service Telnet sur un port autre que 23).

Une fois que vous avez rempli le champ « Host Name (or IP address) », choisi un protocole, et éventuellement changé la valeur dans le champ « Port », vous êtes prêts à vous connecter. Cliquez sur le bouton « Open », en bas de la boite de dialogue, et PuTTY essaiera d'établir la connexion au serveur.

2.2. Vérification de la clé d'hôte (SSH uniquement)

Si vous n'utilisez pas le protocole SSH, vous pouvez sauter cette partie sans problème.

La première fois que vous utilisez SSH pour vous connecter à un serveur, vous allez sans doute voir un message qui ressemble à ceci :

The server's host key is not cached in the registry. You have no

guarantee that the server is the computer you think it is.

The server's ssh-ed25519 key fingerprint is:

ssh-ed25519 255 SHA256:TddlQk20DVs4LRcAsIfDN9pInKpY06D+h4kSHwWAj4w

If you trust this host, press "Accept" to add the key to PuTTY's

cache and carry on connecting.

If you want to carry on connecting just once, without adding the key

to the cache, press "Connect Once".

If you do not trust this host, press "Cancel" to abandon the connection.

Cela fait partie du fonctionnement normal du protocole SSH, et sert à vous protéger d'une attaque réseau connue sous le nom de spoofing (duperie, ou usurpation), qui consiste à détourner secrètement votre tentative de connexion vers un ordinateur autre que celui auquel vous voulez vous connecter, de façon à ce que le pirate qui est à l'origine de ce détournement puisse prendre connaissance de votre mot de passe, et s'en servir ensuite pour utiliser la machine à laquelle vous vouliez vous connecter, en se faisant passer pour vous.

Pour empêcher cela, SSH affecte à chaque serveur un identifiant unique, que l'on appelle une clé d'hôte. Ces clés sont faites de telle façon qu'il ne soit pas possible pour une machine de se fabriquer une clé d'hôte correspondant à un autre serveur, et donc de façon à empêcher cette usurpation d'identité entre machines. Donc si vous essayez de vous connecter à un serveur et qu'il envoie une clé d'hôte différente de celle que vous attendiez, PuTTY peut vous prévenir que le serveur distant n'est pas celui que vous pensez, et que vous faites peut-être l'objet d'une tentative de détournement de connexion.

PuTTY garde trace, dans la base de registres de Windows, de la clé d'hôte de chaque serveur auquel vous vous connectez. Chaque fois que vous vous connectez à un serveur, il vérifie que la clé d'hôte envoyée par le serveur est bien la même que celle qu'il avait envoyée lors de la connexion précédente. Si ce n'est pas le cas, vous verrez s'afficher un avertissement, et vous aurez la possibilité d'abandonner la tentative de connexion avant même d'avoir envoyé à la machine distante quoi que ce soit de confidentiel (comme votre mot de passe, par exemple). Si vous voulez voir à quoi ressemble ce genre d'avertissement, veuillez vous reporter à la section 10.2.

Cependant, lorsque vous vous connectez à un serveur pour la toute première fois, PuTTY n'a aucun moyen de savoir si la clé d'hôte envoyée par la machine distante est la bonne, ou pas. C'est pourquoi il vous affiche l'avertissement ci-dessus, et vous demande si oui ou non, vous considérez pouvoir faire confiance à cette clé d'hôte.

Cette décision vous appartient. Si vous vous connectez à une machine au sein d'un réseau d'entreprise, vous pouvez probablement considérer que les autres utilisateurs du réseau sont dignes de confiance, que les risques de détournement de connexion sont faibles, et choisir de faire confiance à la clé d'hôte reçue sans la vérifier. Si, au contraire, vous vous connectez à une machine distante via un réseau non digne de confiance, tel qu'Internet, alors vous devriez vérifier la clé d'hôte auprès de l'administrateur système de cette machine, par téléphone ou en personne (lorsque vous vérifiez l'empreinte de la clé d'hôte, attention de ne pas confondre certains caractères qui se ressemblent, comme le zéro et la lettre 'O' majuscule, ou comme le chiffre 1, le 'I' majuscule et le 'l' minuscule, et ainsi de suite).

Certains serveurs modernes ont plus d'une clé d'hôte : si l'administrateur système vous envoie plusieurs empreintes de clés d'hôtes, vérifiez que celle affichée par PuTTY figure dans la liste, peu importe laquelle c'est.

Si vous n'avez pas d'empreintes de clés qui ressemblent à celle de l'exemple ci-dessus (« SHA256: » suivi d'une longue chaîne de caractères), mais qu'au contraire, vous avez des paires de caractères séparés par des deux-points, comme par exemple a4:db:96:a7:..., essayez de cliquer sur le bouton « More info... », et voir si cela vous donne une empreinte au format MD5. Le format MD5 est est un moyen plus ancien, et moins sûr, de calculer l'empreinte de la clé d'hôte. Il est possible pour un pirate de créer une clé d'hôte avec la même empreinte MD5, donc vous devriez éviter les empreintes au format MD5 pour les clés d'hôtes, à moins de ne pas avoir d'autre choix. La boite de dialogue « More info... » affiche également la clé publique de l'hôte, en entier, ce qui peut éventuellement être plus facile à comparer qu'une empreinte.

Veuillez vous reporter à la section section 4.19 pour les options avancées de gestion des clés d'hôtes.

2.3. Ouverture de session

Une fois que la connexion proprement dite est établie, et le cas échéant après vérification de la clé d'hôte du serveur, il va vous falloir ouvrir une session, probablement à l'aide d'un nom d'utilisateur et d'un mot de passe, que l'administrateur système de la machine distante a normalement dû vous fournir. Si au lieu de cela, l'administrateur système vous a fourni, ou demandé de fournir, une « clé publique », ou un « fichier de clé », alors veuillez vous reporter au chapitre 8.

PuTTY va afficher une « fenêtre de terminal », avec du texte blanc sur fond noir (sauf si vous avez changé les couleurs par défaut), et attendre que vous tapiez dedans le nom d'utilisateur et le mot de passe qui vous ont été fournis (les lignes correspondantes commencent par une petite icône de PuTTY, pour les distinguer de ce que la machine distante va afficher dans la même fenêtre).

Tapez votre nom d'utilisateur et votre mot de passe. Le serveur doit normalement vous accorder l'accès et vous donner la main. Si vous vous trompez en tapant votre mot de passe, la plupart des serveurs vous permettront plusieurs essais.

Pendant que vous tapez votre mot de passe, vous remarquerez que, en général, le curseur ne change pas de place à chaque caractère que vous tapez. C'est fait exprès, pour ne pas révéler le nombre de caractères de votre mot de passe à quelqu'un qui regarderait par dessus votre épaule, mais n'ayez crainte, PuTTY enregistre bien ce que vous tapez, et l'enverra à la machine distante lorsque vous validerez en tapant sur Entrée.

Si vous utilisez SSH, attention à ne pas faire d'erreur en tapant votre nom d'utilisateur, parce que vous ne pourrez plus le modifier après avoir appuyé sur Entrée : nombreux sont les serveurs SSH qui ne permettent pas de faire plusieurs tentatives d'ouverture de session avec des noms d'utilisateur différents. Si vous avez fait une erreur en saisissant votre nom d'utilisateur, vous êtes bon pour fermer PuTTY et recommencer.

Si votre mot de passe est refusé, mais que vous êtes sûr de l'avoir tapé correctement, vérifiez que vous n'êtes pas en majuscules, parce que de nombreux serveurs, en particulier les machines Unix, font la différence entre majuscules et minuscules au moment de vérifier le mot de passe. Résultat, si la touche Verr. Maj. est active, votre mot de passe sera très probablement refusé.

2.4. Une fois la session ouverte

Une fois la session ouverte, ce qui se passe ensuite dépend du serveur. La plupart des serveurs affichent une sorte de message de bienvenue, puis affichent une invite de commandes, à partir de laquelle vous pouvez taper des commandes que le serveur va exécuter. Certains serveurs fournissent une aide en ligne, d'autres non. Si vous ne savez pas comment faire ensuite, demandez à votre administrateur système.

2.5. Fermeture de session

Lorsque vous avez fini ce que vous aviez à faire sur la machine distante, il faut vous en déloguer en tapant la commande de fermeture de session propre au serveur. Cette commande varie d'un serveur à l'autre. En cas de doute, essayez logout ou exit, ou consultez un manuel, ou demandez à un administrateur système. Lorsque la machine distante a pris en compte votre commande de fermeture de session, la fenêtre PuTTY doit normalement se fermer toute seule.

Vous pouvez fermer une session PuTTY en cliquant sur le bouton de fermeture (la croix en haut à droite), mais cela risque de perturber le serveur, un peu comme si vous raccrochiez soudainement, en plein milieu d'une conversation téléphonique. Nous vous conseillons de ne pas le faire, sauf si la session est plantée et que vous ne pouvez pas faire autrement.

Note du traducteur :

(1) : le terme MUD (Multi-User Dungeon) désigne un type de jeu vidéo assez ancien, hébergé par un serveur sur Internet, où les joueurs incarnent un personnage et voient des descriptions textuelles de salles, d'objets ou d'autres personnages dans un monde virtuel. Ils peuvent interagir entre-eux et avec l'environnement en tapant des commandes qui ressemblent au langage courant. Les MUDs traditionnels mettent en scène un monde fantastique peuplé de créatures mythologiques telles que elfes, goblins et autres. Quant aux joueurs, ils incarnent chevaliers, sorcières et autres. Le but du jeu est de tuer des monstres, d'explorer et de réaliser des quêtes (source : Wikipédia, consulté le 13 juillet 2022).